Интернет ствари (ИоТ) брзо расте. ИоТ је повезаност уређаја преко Интернета. То је попут друштвене мреже или услуге е-поште, али уместо да повеже људе, ИоТ заправо повезује паметне уређаје који укључују, али се не ограничавају на ваше рачунаре, паметне телефоне, паметне кућне уређаје, алате за аутоматизацију и још много тога.

Међутим, слично свим врстама технологија, ИоТ је такође мач са две оштрице. Има својих добрих страна, али постоје озбиљне претње које прате ову технологију. Док се произвођачи утркују једни против других како би донели најновији уређај на тржиште, мало њих размишља о безбедносним проблемима повезаним са њиховим ИоТ уређајима.

Најчешће ИоТ безбедносне претње

Које су највеће безбедносне претње и изазови са којима се ИоТ тренутно суочава? Ово питање је једно од најчешћих упита различитих корисничких група јер су они крајњи корисници. У основи, постоје многе ИоТ безбедносне претње које преовлађују у нашем свакодневном коришћењу ИоТ уређаја који чине овај технолошки свет рањивијим.

Да бисмо сачували наш ИоТ систем из безбедносних рупа, морамо да идентификујемо и решимо претње и изазове. Овде сам предузео мали напор да идентификујем листу најчешћих ИоТ-ових безбедносних претњи које ће нам помоћи да предузмемо одговарајуће мере заштите.

Да бисмо сачували наш ИоТ систем из безбедносних рупа, морамо да идентификујемо и решимо претње и изазове. Овде сам предузео мали напор да идентификујем листу најчешћих ИоТ-ових безбедносних претњи које ће нам помоћи да предузмемо одговарајуће мере заштите.

1. Недостатак ажурирања

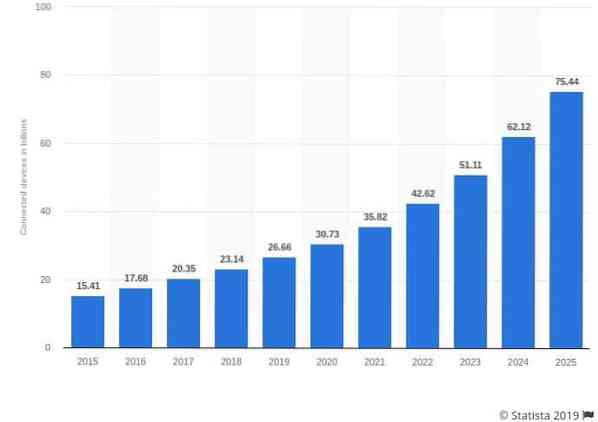

Тренутно постоји око 23 милијарде ИоТ уређаја широм света. До 2020. овај број ће порасти на скоро 30 милијарди, каже Статиста. Ово огромно повећање броја ИоТ повезаних уређаја не долази без икаквих последица.

Највећи проблем свих компанија које производе ове уређаје је тај што су неопрезни у погледу решавања сигурносних проблема и ризика повезаних са уређајима. Већина ових повезаних уређаја нема довољно безбедносних исправки; неки се уопште никад не ажурирају.

Уређаји за које се некада мислило да су безбедни постају потпуно рањиви и несигурни еволуцијом технологије, чинећи их склоним сајбер криминалцима и хакерима.

Произвођачи се такмиче једни с другима и свакодневно пуштају уређаје не размишљајући много о безбедносним ризицима и проблемима.

Већина произвођача нуди овер-тхе-аир (ОТА) ажурирања фирмвера, али ова ажурирања престају чим почну радити на свом новом уређају, остављајући своју тренутну генерацију изложеном нападима.

Ако компаније не успевају редовно да пружају безбедносне исправке за своје уређаје, тада базу својих клијената излажу потенцијалним сајбер нападима и кршењу података.

2. Компромитовани ИоТ уређаји који шаљу нежељену пошту

Развој технологије донио нам је мноштво паметних уређаја који укључују, али се не ограничавају на паметне уређаје, систем паметних кућа итд. Ови уређаји користе сличну рачунарску снагу као и други уређаји повезани са ИоТ-ом и могу се користити за разне активности.

Оштећени уређај може се претворити у сервер е-поште. Према извештају Интернет компаније за заштиту Проофпоинт, паметни фрижидер је коришћен за слање хиљада нежељених порука е-поште, а да његови власници нису имали појма. Већина ових паметних уређаја може се претворити у сервере е-поште у сврху слања масовне нежељене поште.

3. ИоТ уређаји претворени у ботнете

Слично уређајима који се отимају и претварају у сервере е-поште за масовну нежељену пошту; паметни ИоТ уређаји се такође могу користити као ботнети за извођење ДДоС (Дистрибутед Дениал оф Сервице) напада.

У прошлости су хакери користили беби мониторе, веб камере, стреаминг боксеве, штампаче, па чак и паметне сатове за извођење ДДоС напада великих размера. Произвођачи морају да разумеју ризике повезане са ИоТ повезаним уређајима и да предузму све потребне кораке да осигурају своје уређаје.

4. Небезбедна комуникација

Многи ИоТ уређаји не шифрују поруке када их шаљу преко мреже. Ово је један од највећих ИоТ безбедносних изазова. Компаније морају да осигурају да је комуникација између уређаја и услуга у облаку сигурна и шифрована.

Најбоља пракса за осигурање сигурне комуникације је употреба транспортне енкрипције и коришћење стандарда попут ТЛС-а. Изолирање уређаја употребом различитих мрежа такође помаже у стварању сигурне и приватне комуникације, која преноси податке у сигурном и поверљивом облику. Већина апликација и услуга започела је шифровање својих порука како би заштитила информације о својим корисницима.

5. Употреба подразумеваних лозинки

Већина компанија испоручује уређаје са подразумеваним лозинкама и чак не говори својим купцима да их промене. Ово је једна од највећих ИоТ-ових безбедносних претњи, јер су подразумеване лозинке општепознате, а криминалци се лако докопају лозинки за грубо форсирање.

Слаби акредитиви остављају готово све ИоТ повезане уређаје склоним форсирању и брутању лозинке. Компаније које користе небезбедне поверљиве податке на својим ИоТ уређајима излажу и своје купце и своје пословање ризику да буду подложне директним нападима и да буду заражене грубим покушајем.

6. Даљински приступ

У документима које је објавио ВикиЛеакс наведено је да је Централна обавештајна агенција Сједињених Држава (ЦИА) хаковала ИоТ уређаје и укључивала камеру / микрофоне без знања власника. Па, могућност да нападачи могу ући у ваше уређаје и снимити власнике без њиховог знања је застрашујућа, а њу је користио нико други до сама влада.

Њихови документи указују на огромне рањивости у најновијем софтверу као што су Андроид и иОС, што значи да криминалци такође могу да искористе ове рањивости и изврше нечувене злочине.

7. Цурење личних података

Искусни сајбер криминалци могу нанети огромну штету чак и откривањем ИП адреса путем незаштићених ИоТ уређаја. Ове адресе се могу користити за одређивање локације корисника и његове стварне адресе становања.

Због тога многи стручњаци за интернет заштиту препоручују заштиту ваше ИоТ везе путем виртуелне приватне мреже (ВПН). Инсталирање ВПН-а на ваш рутер шифрираће сав саобраћај путем ИСП-а. ВПН може вашу адресу интернетског протокола држати приватном и заштитити целу вашу кућну мрежу.

8. Кућне инвазије

Ово мора бити једна од најстрашнијих претњи „безбедности ствари на Интернету“, јер премошћује јаз између дигиталног и физичког света. Као што је већ поменуто, незаштићени ИоТ уређај може пропустити вашу ИП адресу која се може користити за одређивање адресе становања.

Хакери могу да продају ове информације подземним веб локацијама на којима делују криминалне одеће. Такође, ако користите ИоТ повезане паметне кућне сигурносне системе, онда би и они могли бити угрожени. Због тога морате да заштитите повезане уређаје путем ИоТ заштите и употребе ВПН-ова.

9. Даљински приступ возилу

Не тако застрашујуће као да вам неко упада у дом, али ипак нешто прилично застрашујуће. Данас, када сви чезнемо за паметним аутомобилима, постоји и висок ниво ризика повезан са овим аутомобилима повезаним са ИоТ-ом.

Квалификовани хакери могу добити приступ вашем паметном аутомобилу и отети га даљинским приступом. Ово је једна застрашујућа мисао, јер би вас неко ко преузме контролу над вашим аутомобилом оставио рањивим на мноштво злочина.

Срећом, произвођачи паметних аутомобила помно обраћају пажњу на ове претње „Интернет оф Тхингс“ и напорно раде на томе да заштите своје уређаје од било каквих кршења.

10. Рансомваре

Рансомваре се већ дуго користи на ПЦ и корпоративним мрежама. Криминалци шифрују читав ваш систем и прете да ће уклонити све ваше податке уколико не платите „Откупнину“, па самим тим и име.

Само је питање времена када ће нападачи почети закључавати различите паметне уређаје и захтевати откупнину за њихово откључавање. Истраживачи су већ пронашли начин да инсталирају рансомваре на паметне термостате, што је прилично алармантно јер криминалци могу повисити или снизити температуру док откупнина не буде плаћена. Још је застрашујуће то што нападачи стичу контролу над системима кућне заштите или паметним уређајима. Колико бисте платили да откључате гаражна врата повезана са ИоТ-ом?

Само је питање времена када ће нападачи почети закључавати различите паметне уређаје и захтевати откупнину за њихово откључавање. Истраживачи су већ пронашли начин да инсталирају рансомваре на паметне термостате, што је прилично алармантно јер криминалци могу повисити или снизити температуру док откупнина не буде плаћена. Још је застрашујуће то што нападачи стичу контролу над системима кућне заштите или паметним уређајима. Колико бисте платили да откључате гаражна врата повезана са ИоТ-ом?

11. Крађа података

Хакери увек траже податке који укључују, али нису ограничени на, имена клијената, адресе клијената, бројеве кредитних картица, финансијске детаље и још много тога. Чак и када корпорација има чврсту ИоТ сигурност, постоје различити вектори напада које сајбер криминалци могу искористити.

На пример, један рањиви ИоТ уређај довољан је да осакати целу мрежу и добије приступ осетљивим информацијама. Ако је такав уређај повезан на пословну мрежу, хакери могу добити приступ мрежи и издвојити све драгоцене податке. Хакери потом злоупотребљавају ове податке или их за велику суму продају другим злочинцима.

12. Компромитована медицинска средства

Овај је из Холливоода, али то га не чини ништа мање опасним за ИоТ. Епизода ТВ серије "Завичај" приказала је напад у којем су криминалци гађали уграђену медицинску направу да изврше атентат на особу.

Ова врста напада није извршена у стварном животу, али и даље представља претњу. Довољна претња да је бившем потпредседнику Сједињених Држава Дику Чејнију уклоњене бежичне карактеристике уграђеног дефибрилатора да би избегао такве сценарије. Како се све више медицинских уређаја повезује са ИоТ-ом, ове врсте напада остају могући.

13. Више уређаја, више претњи

Ово је лоша страна великог пораста ИоТ уређаја. Број уређаја иза вашег заштитног зида значајно је порастао у последњој деценији. Некада смо се морали бринути само о томе да лични рачунар заштитимо од спољних напада.

Сада, у ово доба, имамо мноштво различитих ИоТ уређаја о којима треба бринути. У распону од наших свакодневних паметних телефона до паметних кућних апарата и још много тога. Будући да постоји толико много уређаја који могу бити хаковани, хакери ће увек бити у потрази за најслабијом кариком и пробити је.

14. Мали ИоТ напади

Увек сазнајемо о ИоТ нападима великих размера. О ботају Мираи чули смо пре 2 године / Пре Мираи; био је Реапер који је био много опаснији од Мираи. Иако напади великих размјера узрокују већу штету, требали бисмо се бојати и напада малих размјера који често остану неоткривени.

Напади малог обима често избегавају откривање и провлаче се кроз кршења. Хакери ће покушати да користе ове микро нападе да изврше своје планове, уместо да оду по велике пушке.

15. Аутоматизација и А.Ја

А.Ја. алати се већ користе у свету. Постоје.Ја. алати који помажу у производњи аутомобила док други претражују велику количину података. Међутим, постоји недостатак употребе аутоматизације, јер је потребна само једна грешка у коду или неисправан алгоритам да би се срушио читав А.Ја. мрежу и заједно са њом целокупну инфраструктуру коју је контролисао.

А.Ја. а аутоматизација је само код; ако неко добије приступ овом коду, може преузети контролу над аутоматизацијом и извршити све што жели. Дакле, морамо осигурати да наши алати буду сигурни од таквих напада и претњи.

16. Људски фактор

Па, то није директна претња, али треба бринути због све већег броја уређаја. Пошто се са сваким уређајем повећава и број људи који комуницирају са ИоТ-ом. Нису сви забринути за сајбер безбедност; неки чак не знају ништа о дигиталним нападима или то сматрају митом.

Такви људи често имају најниже безбедносне стандарде када је у питању осигурање њихових ИоТ уређаја. Ови појединци и њихови незаштићени уређаји могу значити пропаст за организацију или корпоративну мрежу ако се на њу повежу.

17. Недостатак знања

Ово је такође још једна претња која се лако може решити правилном разменом знања. Људи или не знају много о ИоТ-у или их није брига. Недостатак знања често може бити узрок велике штете на корпоративној или личној мрежи.

Треба дати приоритет пружању свих основних знања о ИоТ-у, повезаним уређајима и претњама за сваког појединца. Поседовање основног знања о утицају ИоТ-а и његовим претњама безбедности може бити разлика између постојања сигурне мреже и повреде података.

18. Недостатак времена / новца

Већина људи или организација неће улагати у сигурну ИоТ инфраструктуру јер им је то превише дуготрајна или прескупа. Ово се мора променити. У супротном, корпорације ће се суочити са великим финансијским губицима нападом.

Подаци су највреднија имовина коју свака корпорација може имати. Кршење података значи губитак милиона долара. Улагање у сигурно постављање ИоТ-а не би било скупо као масовно кршење података.

19. Машински крађа идентитета

Машински крађа идентитета постаће значајна брига у наредним годинама. Хакери ће се инфилтрирати у ИоТ уређаје и мреже да би послали лажне сигнале због којих ће власници предузети радње које би могле оштетити оперативну мрежу.

Нападачи би, на пример, могли да имају извештај из производног погона да ради на пола капацитета (док ради на 100%), а оператер постројења ће покушати да додатно повећа оптерећење које може бити погубно за постројење.

Нападачи би, на пример, могли да имају извештај из производног погона да ради на пола капацитета (док ради на 100%), а оператер постројења ће покушати да додатно повећа оптерећење које може бити погубно за постројење.

20. Лоши протоколи за аутентификацију

Са толико много ИоТ повезаних уређаја који преплављују тржиште, произвођачи су превидели чињеницу да је сваком уређају потребан одговарајући и јаки протокол за потврду идентитета. Такви лоши механизми ауторизације често доводе до тога да корисницима омогуће већи приступ него што би требало да добију.

Већини уређаја недостаје сложеност лозинке, лоши задати акредитиви, недостатак шифровања, нема двофакторске аутентификације и несигуран опоравак лозинке. Ове сигурносне рањивости могу лако довести до тога да хакери добију лак приступ уређајима и мрежама.

21. Приватност

Већина уређаја прикупља податке свих врста, што укључује осетљиве информације. Забринутост због приватности покреће се када уређаји почну сакупљати личне податке, а да немају одговарајуће методе заштите за те податке.

Данас готово све апликације за паметне телефоне захтевају неку врсту дозвола и прикупљање података на иОС-у и Андроид-у. Морате да прегледате ове дозволе и видите какве податке прикупљају ове апликације. Ако су прикупљени подаци личне и осетљиве природе, онда је боље да се решите апликације уместо да ризикујете личне податке.

22. Лоша физичка сигурност

Сада смо већ говорили о дигиталној безбедности, али то није једина претња ИоТ уређају. Ако је физичка сигурност лоша, тада хакери могу да добију лак приступ уређајима без много посла.

Физичке слабости су када хакер може лако раставити уређај и приступити његовом складишту. Чак и ако су изложени УСБ портови или друге врсте портова, хакери могу доћи до приступа медијуму за складиштење уређаја и угрожавања података на уређају.

23. РФИД снимање

Ово је врста прелета код којег хакери пресрећу бежичне информације и податке са РФИД чипова који се користе на дебитним картицама, кредитним картицама, личним картама / пасошима и другим документима.

Сврха обраде ових података је крађа личних података који се користе за напредну крађу идентитета. Хакери користе уређаје подржане НФЦ-ом који снимају све нешифриране податке са РФИД чипова, а затим емитују путем бежичних сигнала.

Сврха обраде ових података је крађа личних података који се користе за напредну крађу идентитета. Хакери користе уређаје подржане НФЦ-ом који снимају све нешифриране податке са РФИД чипова, а затим емитују путем бежичних сигнала.

24. Напади "човек у средини"

Ово је врста напада у којем хакери пресрећу комуникацију између две стране путем несигурног ИоТ уређаја или рањивости у мрежи, а затим мењају поруке док обе стране мисле да међусобно комуницирају. Ови напади могу бити погубни за укључене стране јер су током комуникације у опасности сви њихови осетљиви подаци.

25. Синкхоле Сцхемес

Хакер може лако привући сав саобраћај са чвора бежичне сензорске мреже (ВСН) за изградњу вртаче. Ова врста напада ствара метафоричну рупу која угрожава поверљивост података и такође ускраћује било какву услугу мрежи. То се постиже испуштањем свих пакета уместо слањем на одредиште.

Завршне речи

ИоТ је дефинитивно велика ствар и постаће све већа с временом. Нажалост, што је већи, то више циљева има на леђима. Све пратеће претње и ИоТ трендови ће такође постати веће. Произвођачи и други повезани са ИоТ индустријом мораће да се озбиљно позабаве безбедносним питањима и претњама.

Знање је прва линија одбране од таквих претњи. Дакле, морате да се убрзате са ИоТ сигурносним претњама и њиховим противмерама.

Phenquestions

Phenquestions