Овај водич ће се фокусирати на кључну употребу Нмап-а, тј.е., откривање домаћина и методологија откривања домаћина. Добро је напоменути да ово није водич за почетнике за рад са Нмап-ом или методологијом прикупљања информација у продирању пенетрације.

Шта је откривање хоста

Процес откривања Нмап хоста односи се на набрајање мрежних хостова ради прикупљања информација о њима за изградњу плана напада у тестирању оловке.

Током откривања хоста, Нмап користи елементе попут Пинг-а и уграђену скрипту за тражење оперативних система, портова и покретање услуга помоћу ТЦП и УДП протокола. Ако је наведено, можете омогућити Нмап скриптни механизам који користи разне скрипте за тражење рањивости према хосту.

Процес откривања хоста који користи Нмап користи сирове ИЦМП пакете. Ови пакети могу бити онемогућени или филтрирани заштитним зидовима (ретко) и врло опрезним сис администраторима. Међутим, Нмап нам пружа стелт скенирање, као што ћемо видети у овом упутству.

Почнимо.

Нетворк Дисцовери

Не трошећи превише времена, испитајмо разне методе за откривање хоста и превазилажење различитих ограничења изазваних мрежним сигурносним уређајима попут заштитних зидова.

1: Класични ИЦМП пинг

Откривање домаћина можете извршити једноставним ИЦМП ехо захтев где домаћин одговара знаком ИЦМП ецхо репли.

Да бисте послали ИЦМП захтев за ехо са Нмап, унесите наредбу:

$ нмап -ПЕ -сн 192.168.0.16Излаз ће изгледати као што је приказано доле:

Покретање Нмап 7.91 (хттпс: // нмап.орг)скенирај извештај за 192.168.0.16

Домаћин је подигнут (0.Кашњење од 11с).

МАЦ адреса: ЕЦ: 08: 6Б: 18: 11: Д4 (Тп-линк Тецхнологиес)

Нмап готово: 1 ИП адреса (1 хост уп) скенирана за 0.62 секунде

У горњој команди, кажемо Нмапу да пошаље пинг ехо (-ПЕ) захтев циљу. Ако прими ИЦМП одговор, тада је домаћин готов.

Испод је Виресхарк снимак екрана наредбе нмап -сн -ПЕ:

Размотрите доленаведени ресурс да бисте сазнали више о ИЦМП протоколу.

хттпс: // линкфи.на / ИЦМП

БЕЛЕШКА: ИЦМП захтеви за ехо су непоуздани и не доносе закључак на основу одговора. На пример, размотрите исти захтев за Мицрософт.цом

$ нмап -сн -ПЕ мицрософт.цомИзлаз ће бити приказан доле:

Покретање Нмап 7.91 Напомена: Чини се да је домаћин срушен.Ако је заиста горе, али блокира наше пинг сонде, покушајте са -Пн

Нмап готов:

1 ИП адреса (0 хостова горе) скенирана за 2.51 секунда

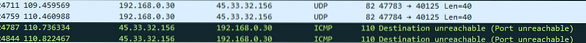

Ево снимка екрана за Виресхарк анализу:

2: ТЦП СИН Пинг

Још један метод откривања хоста је коришћење Нмап ТЦП СИН пинг скенирања. Ако су вам позната три руковања ТЦП СИН / АЦК, Нмап позајмљује технологију и шаље захтев разним портовима да утврди да ли је домаћин инсталиран или користи пермисивне филтере.

Ако кажемо Нмапу да користи СИН пинг, он шаље пакет на циљни порт, а ако је домаћин горе, одговара АЦК пакетом. Ако је домаћин искључен, одговара РСТ пакетом.

Користите наредбу као што је приказано доле да покренете СИН захтев за пинг.

судо нмап -сн -ПС сцанме.нмап.оргОдговор ове наредбе треба да назначи да ли је домаћин горе или доле. Следи Виресхарк филтер захтева.

тцп.заставе.син && тцп.заставе.ацк

БЕЛЕШКА: Користимо -ПС да одредимо да желимо да користимо ТЦП СИН захтев за пинг, што може бити ефикаснији метод од сирових ИЦМП пакета. Следи Нмап захтев Мицрософта.цом користећи ТЦП СИН.

$ нмап -сн -ПС мицрософт.цомИзлаз је приказан испод:

Покретање Нмап 7.91 (хттпс: // нмап.орг)Извештај о скенирању Нмап за Мицрософт.цом (104.215.148.63)

Домаћин је подигнут (0.Кашњење од 29с).

Остале адресе за Мицрософт.цом (није скенирано): 40.112.72.205 13.77.161.179 40.113.200.201 40.76.4.15

Нмап готов:

1 ИП адреса (1 хост уп) скенирана у 1.08 секунди

3: ТЦП АЦК пинг

ТЦП АЦК пинг метода је подређена захтеву за пинг СИН. Ради слично, али уместо тога користи АЦК пакет. У овој методи, НМАП покушава нешто паметно.

Почиње слањем празног ТЦП АЦК пакета хосту. Ако је домаћин ван мреже, пакет не би требало да добије одговор. Ако је на мрежи, домаћин ће одговорити РСТ пакетом који указује да је домаћин покренут.

Ако нисте упознати са РСТ (ресетовањем пакета), то је пакет који се шаље након пријема неочекиваног ТЦП пакета. С обзиром да АЦК пакет који Нмап шаље није одговор на СИН, домаћин мора да врати РСТ пакет.

Да бисте иницијализовали Нмап АЦК пинг, користите наредбу као:

$ нмап -сн -ПА 192.168.0.16Дати доњи излаз:

Покретање Нмап 7.91 (хттпс: // нмап.орг)Извештај о скенирању Нмап за 192.168.0.16

Домаћин је подигнут (0.Латенција од 15с).

МАЦ адреса: ЕЦ: 08: 6Б: 18: 11: Д4 (Тп-линк Тецхнологиес)

Нмап готов:

1 ИП адреса (1 хост уп) скенирана за 0.49 секунди

4: УДП пинг

Разговарајмо о другој опцији за откривање хоста у Нмапу, тј.е., УДП пинг.

УДП пинг ради слањем УДП пакета на одређене портове циљног хоста. Ако је домаћин на мрежи, УДП пакет може наићи на затворени порт и одговорити недоступном поруком ИЦМП порта. Ако домаћин не ради, упит ће бити разне поруке о ИЦМП грешкама као што је ТТЛ премашен или нема одговора.

Подразумевани порт за УДП пинг је 40, 125. УДП пинг је добра техника коју треба користити приликом откривања хоста за хостове иза заштитног зида и филтера. То је зато што већина заштитних зидова тражи и блокира ТЦП, али дозвољава промет УДП протокола.

Да бисте покренули Нмап хост дисцовери са УДП пинг-ом, користите наредбу испод:

судо нмап -сн -ПУ сцанме.нмап.оргИзлаз из горње команде може се испитати помоћу Виресхарк-а, као што је приказано на снимку екрана испод. Коришћен Виресхарк филтер - удп.порт == 40125

Као што видите на горњем снимку екрана, Нмап шаље УДП пинг на ИП 45.33.32.156 (сцанме.нмап.орг). Сервер одговара ИЦМП недостижним, што указује на то да је домаћин подигнут.

5: АРП Пинг

Не можемо заборавити АРП метод пинга који врло добро ради за откривање хоста у локалним мрежама. АРП метод пинга функционише тако што шаље низ АРП сонди у дати опсег ИП адреса и открива живе хостове. АРП пинг је брз и врло поуздан.

Да бисте покренули АРП пинг користећи Нмап, користите наредбу:

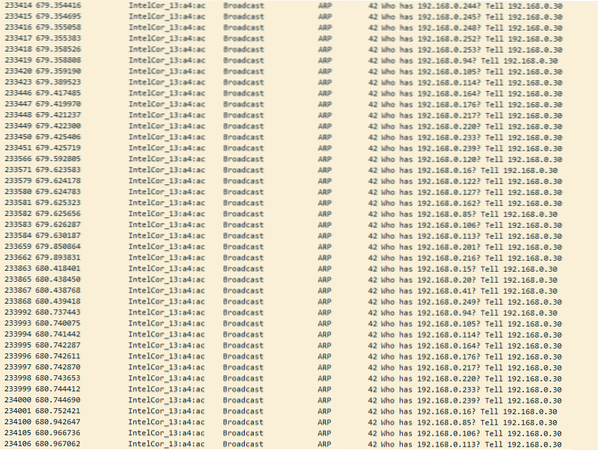

судо нмап -сн -ПР 192.168.0.1/24Ако испитате команду помоћу Виресхарк-а и филтрирате АРП из извора 192.168.0.30, добићете снимак екрана захтева АРП Броадцаст сонде, као што је приказано доле. Коришћени Виресхарк филтер је: арп.срц.прото_ипв4 == 192.168.0.30

ТЦП СИН Стеалтх

Открићете да је СИН скенирање добра опција за откривање хоста јер је брзо и може за неколико секунди скенирати низ портова, под условом да сигурносни системи попут заштитног зида не ометају. СИН је такође врло моћан и невидљив, јер ради са непотпуним ТЦП захтевима.

Нећу улазити у детаље о томе како функционише ТЦП СИН / АЦК, али више о томе можете сазнати из различитих ресурса наведених у наставку:

- хттпс: // линкфи.на / тцпВики

- хттпс: // линкфи.до / 3-смерно-руковање-објашњено

- хттпс: // линкфи.до / 3-смерна анантомија

Да бисте покренули Нмап ТЦП СИН стелт скенирање, користите наредбу:

судо нмап -сС 192.168.0.1/24Обезбедио сам Виресхарк снимање Нмап -сС наредбе и Нмап налаза скенирања, прегледајте их и погледајте како то функционише. Потражите непотпуне ТЦП захтеве са РСТ пакетом.

- хттпс: // линкфи.до / виресхарк-цаптуре

- хттпс: // линкфи.на / нмап-оутпут-ткт

Закључак

Да резимирамо, фокусирали смо се на расправу о томе како користити функцију откривања Нмап хоста и добити информације о наведеном хосту. Такође смо разговарали о томе који метод користити када требате извршити откривање хоста за хостове иза заштитних зидова, блокирање ИЦМП захтјева за пинг и још много тога.

Истражите Нмап да бисте стекли дубље знање.

Phenquestions

Phenquestions