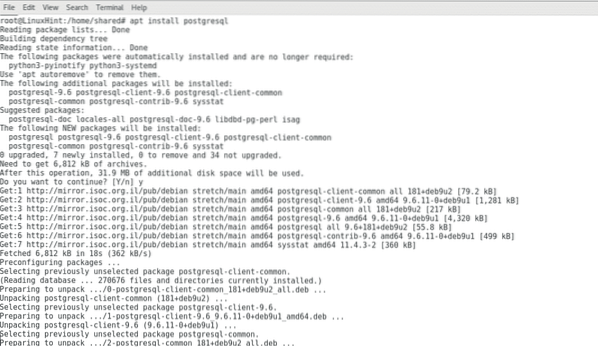

Инсталирање ПостгреСКЛ-а

Метасплоит зависи од ПостгреСКЛ-а за повезивање са базом података, да би га инсталирао на системима заснованим на Дебиан / Убунту-у:

апт инсталирати постгрескл

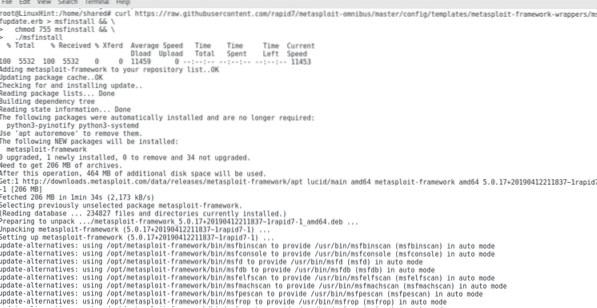

Да бисте преузели и инсталирали метасплоит рун:

цурл хттпс: // рав.гитхубусерцонтент.цом / рапид7 / метасплоит-омнибус / мастер / цонфиг /темплатес / метасплоит-фрамеворк-врапперс / мсфупдате.ерб> мсфинсталл && \

цхмод 755 мсфинсталл && \

./ мсфинсталл

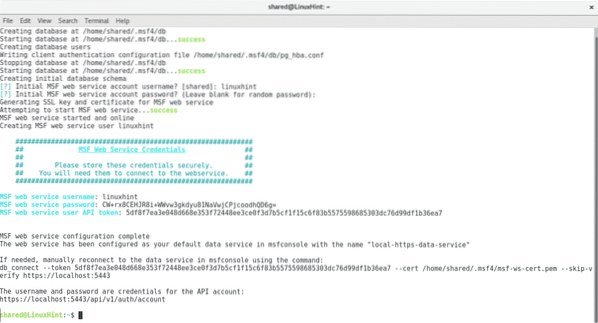

Након завршетка инсталације да бисте креирали базу података:

мсфдб инит

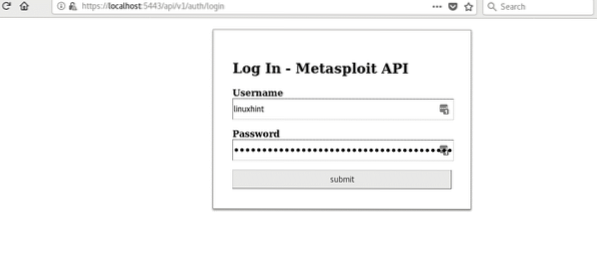

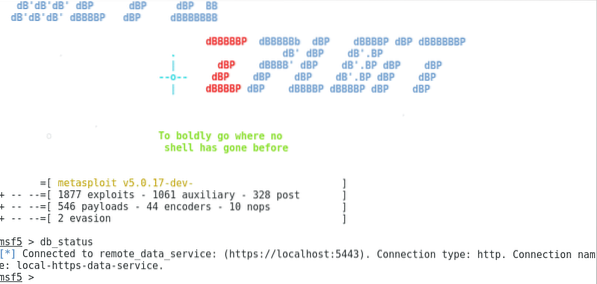

Током процеса од вас ће се тражити корисничко име или лозинка, лозинку можете занемарити, на крају ћете видети корисничко име које сте доделили бази података, лозинку и токен и испод УРЛ адресе хттпс: // лоцалхост: 5443 / апи / в1 / аутх / аццоунт, приступите му и пријавите се користећи корисничко име и лозинку.

Да бисте креирали базу података, а затим покренули:

Након лансирања метасплоит типа „дб_статус”Како бисте били сигурни да веза правилно ради како је приказано на горњој слици.

Белешка: У случају да нађете проблеме са базом података, испробајте следеће наредбе:

сервис постгрескл рестартстатус постгрескл статуса

мсфдб реинит

мсфцонсоле

Уверите се да је постгрескл покренут када проверавате његов статус.

Први кораци са метасплоитом, основне команде:

помоћПретрага

употреба

назад

домаћин

инфо

схов оптионс

комплет

излаз

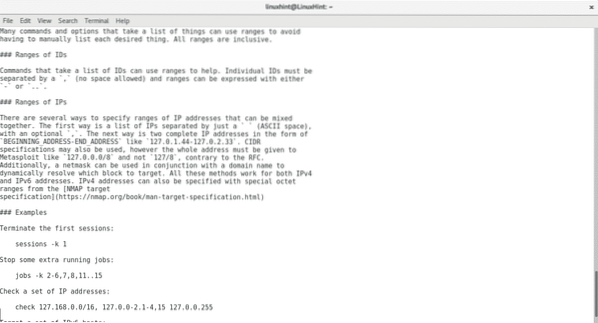

Команда помоћ ће исписати ман страницу за метасплоит, овој наредби није потребан опис.

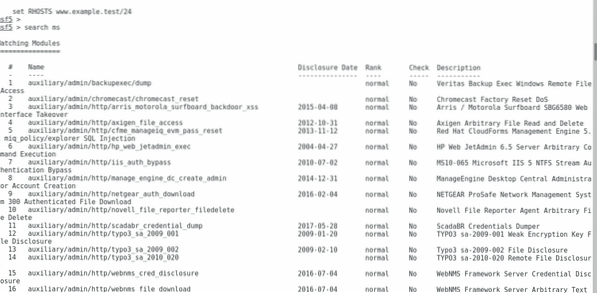

Команда Претрага је корисно за проналажење екплоит-а, потражимо екплоит-ове против Мицрософт-а, укуцајте „тражи мс”

Приказаће се списак помоћних модула и експлоатација корисних против Мицрософтових уређаја.

Помоћни модул у Метасплоиту је помоћни алат, он додаје функције метасплоиту као што су груба сила, скенирање за одређене рањивости, локализација циља унутар мреже итд.

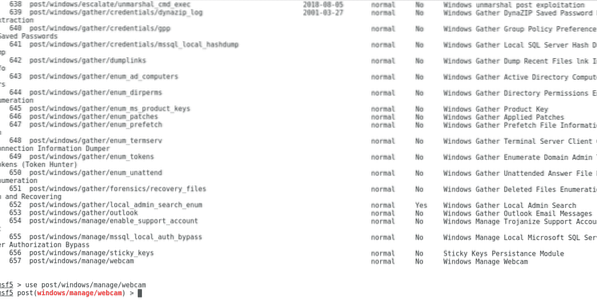

У овом упутству немамо прави циљ за тестирање, али користићемо помоћни модул за откривање уређаја камере и прављење снимака. Тип:

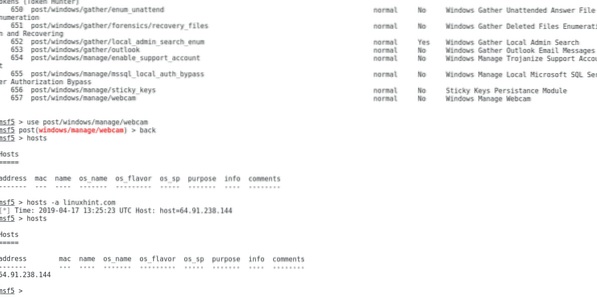

користите пост / виндовс / манаге / вебцам

Као што видите да је одабран модул, вратимо се сада тако што ћемо откуцати „назадИ укуцајте „домаћини”Да бисте видели листу доступних циљева.

Листа хостова је празна, можете је додати тако што ћете откуцати:

домаћини - линукхинт.цом

Замените линукхинт.цом за домаћина којег желите да циљате.

Тип домаћини поново и видећете да је додата нова мета.

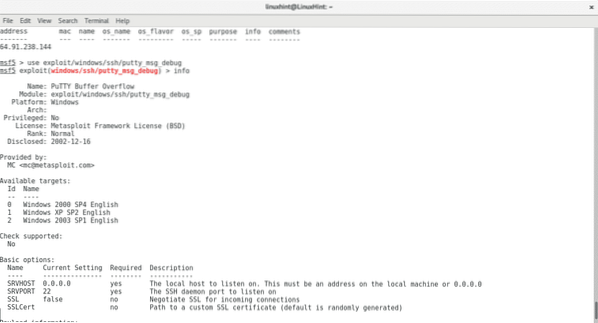

Да бисте добили информације о експлоатацији или модулу, одаберите их и унесите „инфо“, покрените следеће команде:

користите екплоит / виндовс / ссх / путти_мсг_дебугинфо

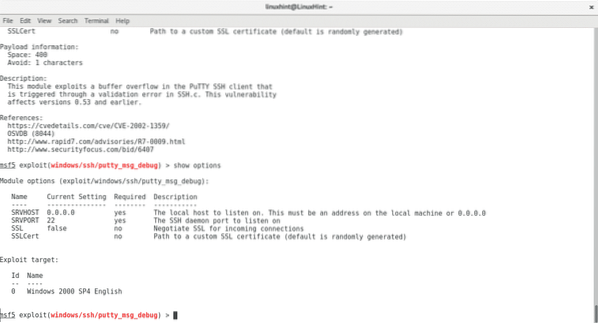

Информације о наредби ће пружити информације о експлоатацији и начину употребе, поред тога можете покренути команду „схов оптионс”, Који ће приказивати само упутства за употребу, покрените:

схов оптионс

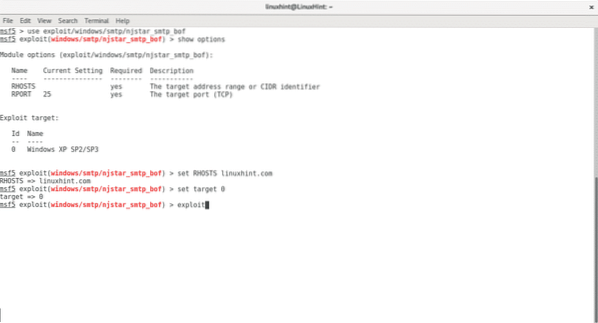

Тип назад и изаберите даљински екплоит, покрените:

користите екплоит / виндовс / смтп / њстар_смтп_бофсхов оптионс

сет РХОСТС линукхинт.цом

поставите циљ 0

искористити

Користите команду комплет као на слици за дефинисање удаљених хостова (РХОСТС), локалних хостова (ЛОЦАЛХОСТС) и циљева, сваки екплоит и модул има различите захтеве за информацијама.

Тип излаз да напусти програм враћајући терминал.

Очигледно да екплоит неће радити јер не циљамо рањиви сервер, али то је начин на који метасплоит ради на извршавање напада. Пратећи горње кораке можете разумети како се користе основне наредбе.

Такође можете спојити Метасплоит са скенерима рањивости као што су ОпенВас, Нессус, Некпосе и Нмап. Само извезите резултате ових скенера као КСМЛ и на Метасплоит тип

дб_импорт репорттоимпорт.КСМЛТип "домаћини”И видећете хостове извештаја учитане у метасплоит.

Овај водич је био први увод у употребу Метасплоит конзоле и то су основне наредбе. Надам се да вам је било корисно започети са овим моћним софтвером.

Наставите да пратите ЛинукХинт за више савета и исправки на Линуку.

Phenquestions

Phenquestions