Санитизација улаза је поступак чишћења улаза, тако да се уметнути подаци не користе за проналажење или искоришћавање сигурносних рупа на веб локацији или серверу.

Рањива локације су или неанитизоване или врло лоше и непотпуно саниране. То је индиректно напад. Корисни терет се индиректно шаље на жртва. Тхе злонамерни код га нападач убаци на веб локацију, а затим постане њен део. Кад год корисник (жртва) посети веб страна, злонамерни код се премешта у прегледач. Дакле, корисник није свестан да се било шта дешава.

Са КССС-ом нападач може:

- Манипулишите, уништавајте или чак покварите веб локацију.

- Изложите осетљиве корисничке податке

- Снимите колачиће за потврду идентитета корисника

- Отпремите страницу за „пецање“

- Преусмерите кориснике на злонамерно подручје

КССС је у ОВАСП првих десет последњих деценија. Више од 75% површинске мреже је осетљиво на КССС.

Постоје 4 врсте КССС:

- Похрањен КССС

- Рефлецтед КССС

- ДОМ-заснован КССС

- Слепи КССС

Приликом провјере КССС-а у пентесту, може се уморити од проналаска ињекције. Већина пентестера користи КССС Тоолс да би обавио посао. Аутоматизација процеса не само да штеди време и труд, али што је још важније, даје тачне резултате.

Данас ћемо разговарати о неким алатима који су бесплатни и корисни. Такође ћемо разговарати о томе како их инсталирати и користити.

КСССер:

КСССер или скрипта за више локација је аутоматски оквир који помаже корисницима да пронађу и искористе КССС рањивости на веб локацијама. Има унапред инсталирану библиотеку од око 1300 рањивости, што помаже заобилажењу многих ВАФ-ова.

Погледајмо како можемо да га користимо за проналажење КССС рањивости!

Инсталација:

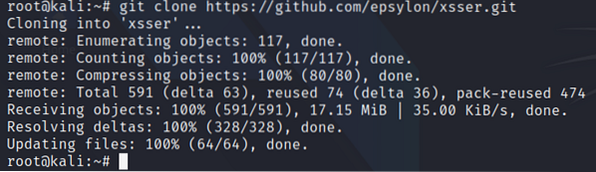

Морамо да клонирамо кссер из следећег ГитХуб репо-а.

$ гит клон хттпс: // гитхуб.цом / епсилон / кссер.гит

Сада је кссер у нашем систему. Пређите у фасциклу кссер и покрените подешавање.пи

$ цд кссер$ питхон3 подешавање.пи

Инсталираће све зависности које су већ инсталиране и инсталираће кссер. Сад је време да се покрене.

Покрени ГУИ:

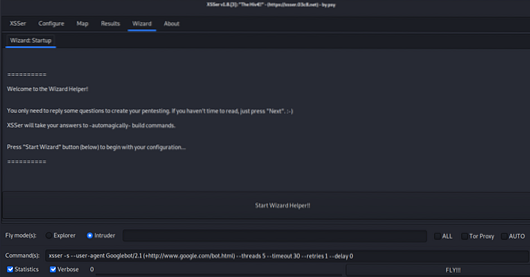

$ питхон3 кссер --гткПојавио би се прозор попут овог:

Ако сте почетник, прођите кроз чаробњак. Ако сте професионалац, препоручићу вам конфигурисање КСССер-а према вашим потребама путем картице за конфигурисање.

Покрени у терминалу:

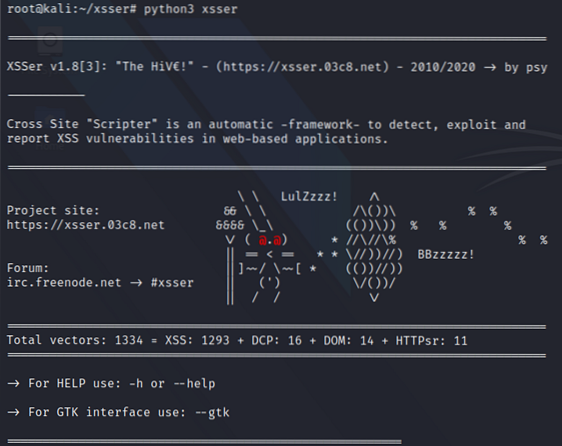

$ питхон3 кссер

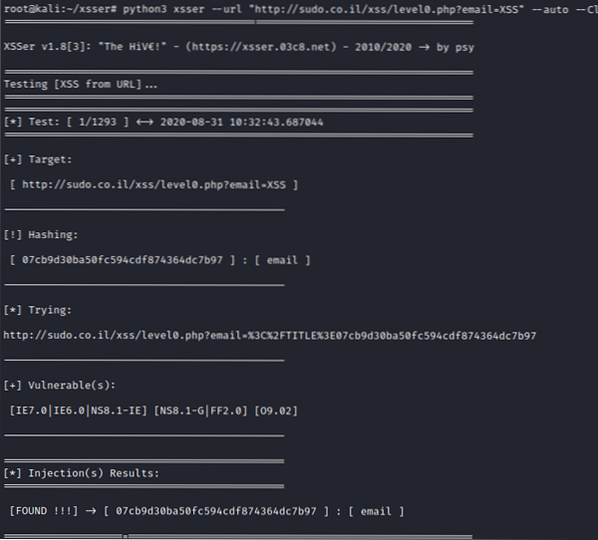

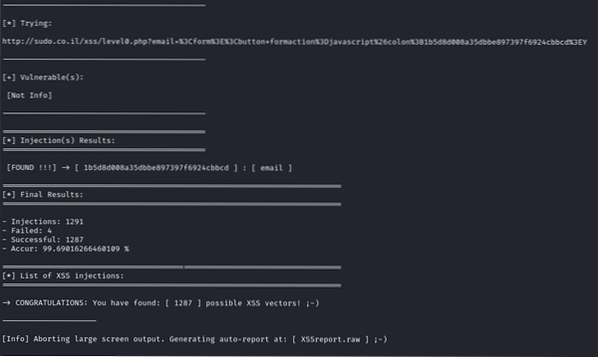

Ево странице која вас изазива да искористите КССС. Пронаћи ћемо неколико рањивости помоћу кссер-а. Дајемо циљну УРЛ адресу кссер-у и он ће започети проверу рањивости.

Када се то уради, резултати се чувају у датотеци. Овде је КСССрепорт.сиров. Увек се можете вратити да видите који је од корисних терета користио. Будући да је ово био изазов за почетнике, већина рањивости јесте НАШАО овде.

КСССнипер:

Цросс-Сите Снипер, познат и као КСССнипер, још је један алат за откривање ксс-а са функцијама масовног скенирања. Скенира циљ за ГЕТ параметре, а затим у њих убризгава КССС корисни терет.

Његова способност да попише циљани УРЛ за релативне везе сматра се још једном корисном функцијом. Свака пронађена веза додаје се у ред скенирања и обрађује, тако да је лакше тестирати целу веб локацију.

На крају, овај метод није сигуран, али добра је хеуристика масовно проналажење места убризгавања и тестирање стратегија бекства. Такође, пошто не постоји емулација прегледача, морате ручно да тестирате откривене ињекције против различитих ксс заштите прегледача.

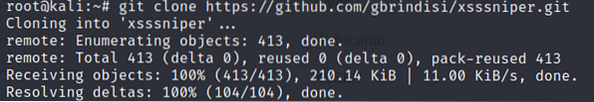

Да бисте инсталирали КСССнипер:

$ гит клон хттпс: // гитхуб.цом / гбриндиси / кссснипер.гит

КСССтрике:

Овај алат за откривање скрипти на више локација опремљен је:

- 4 ручно написана рашчлањивача

- интелигентни генератор корисног терета

- снажни расплињани мотор

- невероватно брзо пузање

Бави се и рефлектованим и ДОМ КССС скенирањем.

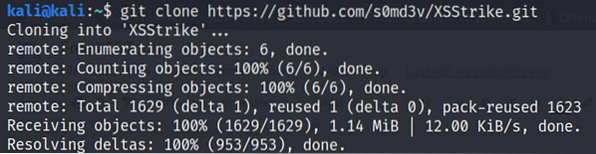

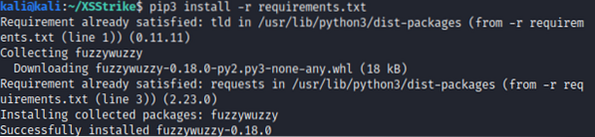

Инсталација:

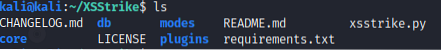

$ лс

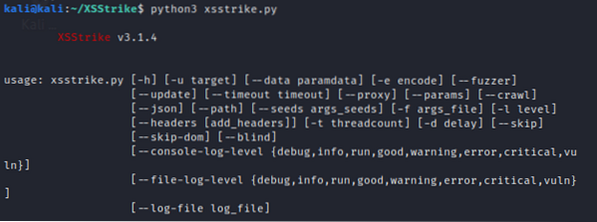

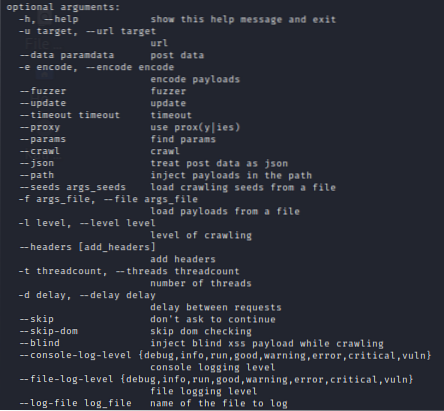

Употреба:

Факултативни аргументи:

Скенирање једног УРЛ-а:

$ питхон ксстрике.пи -у хттп: // пример.цом / сеарцх.пхп?к = упитПример пописивања:

$ питхон ксстрике.пи -у "хттп: // пример.цом / паге.пхп "--пописивањеКССС Хунтер:

То је недавно покренут оквир у овом пољу КССС рањивости, уз погодности лаког управљања, организације и надгледања. Генерално функционише чувањем одређених дневника кроз ХТМЛ датотеке веб страница. Проналажење било које врсте рањивости скриптирања на више локација, укључујући слепи КССС (који се обично пропушта) као предност у односу на уобичајене КССС алате.

Инсталација:

$ судо апт-гет инсталл гит (ако већ није инсталиран)$ гит клон хттпс: // гитхуб.цом / обавезнипрограмер / кссхунтер.гит

Конфигурација:

- покрените конфигурациону скрипту као:

$ ./ генерирај_конфиг.пи- сада покрените АПИ као

$ судо апт-гет инсталирање питхон-виртуаленв питхон-дев либпк-дев либффи-дев$ цд кссхунтер / апи /

$ виртуаленв енв

$ . енв / бин / ацтивате

$ пип инсталл -р захтеви.ткт

$ ./ аписервер.пи

Да бисте користили ГУИ сервер, потребно је да следите и извршите ове наредбе:

$ цд кссхунтер / гуи /$ виртуаленв енв

$ .енв / бин / ацтивате

$ пип инсталл -р захтеви.ткт

$ ./ гуисервер.пи

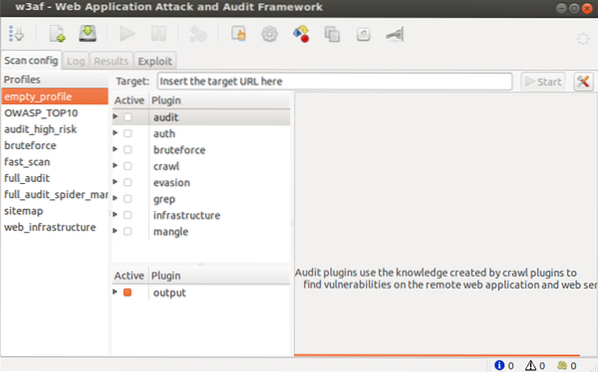

В3аф:

Још један алат за тестирање рањивости отвореног кода који углавном користи ЈС за тестирање одређених веб страница на рањивости. Главни захтев је конфигурисање алата према вашој потражњи. Једном кад заврши, ефикасно ће обавити свој посао и идентификовати КССС рањивости. То је алат заснован на додатцима који је углавном подељен у три одељка:

- Језгро (за основно функционисање и обезбеђивање библиотека за додатке)

- УИ

- Додаци

Инсталација:

Да бисте инсталирали в3аф на ваш Линук систем, само следите кораке у наставку:

Клонирајте ГитХуб репо.

$ судо гит клон хттпс: // гитхуб.цом / андресрианцхо / в3аф.гитИнсталирајте верзију коју желите да користите.

> Ако желите да користите верзију ГУИ:

$ судо ./ в3аф_гуиАко више волите да користите верзију конзоле:

$ судо ./ в3аф_цонсолеОбоје ће захтевати инсталирање зависности ако већ нису инсталиране.

Скрипта се креира на / тмп / сцрипт.сх, који ће инсталирати све зависности за вас.

ГУИ верзија в3аф дата је на следећи начин:

У међувремену, верзија конзоле је традиционални алат за изглед терминала (ЦЛИ).

Употреба

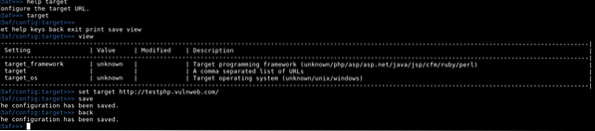

1. Конфигуриши циљ

У циљу, наредба за покретање менија постави циљ ТАРГЕТ_УРЛ.

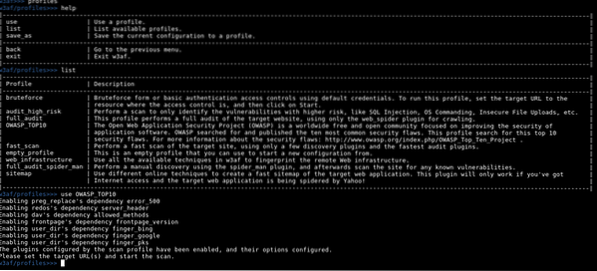

2. Конфигурирање профила ревизије

В3аф долази са неким профилом који већ има правилно конфигурисане додатке за покретање ревизије. Да бисте користили профил, покрените наредбу, користи ПРОФИЛЕ_НАМЕ.

3. Цонфиг плугин

4. Конфигуришите ХТТП

5. Покрените ревизију

За више информација посетите хттп: // в3аф.орг /:

Престанак:

Ови алати су само кап у океану јер је интернет препун невероватних алата. Алати попут Бурп-а и вебсцараба такође се могу користити за откривање КССС-а. Такође, честитке дивној заједници отвореног кода, која доноси узбудљива решења за сваки нови и јединствени проблем.

Phenquestions

Phenquestions