Програм Телнет, који није протокол Телнет, може бити користан за тестирање стања порта што је функција коју овај водич објашњава. Разлог зашто је овај протокол користан за повезивање са различитим протоколима као што је ПОП је тај што оба протокола подржавају обичан текст (што је њихов главни проблем и зашто такве услуге не би требало користити).

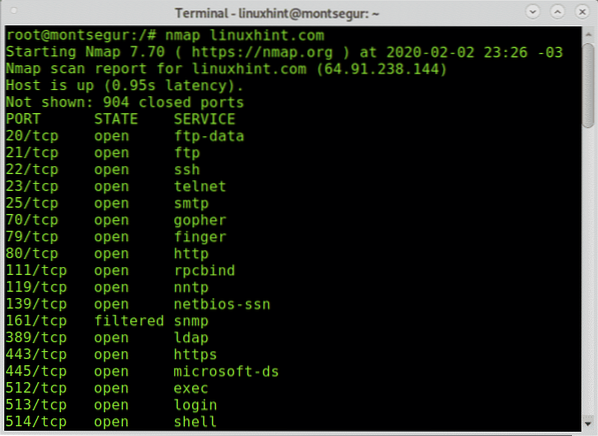

Провера портова пре почетка:

Пре него што започнемо са телнетом, хајде да проверимо са Нмап-ом неке портове на узорку циља (линукхинт.цом).

# нмап линукхинт.цом

Први кораци са Телнет-ом до одређених портова ради тестирања:

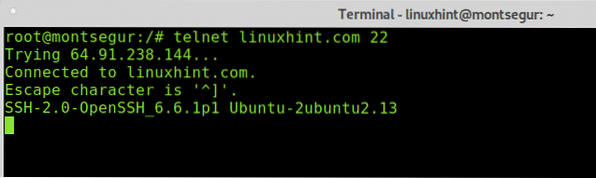

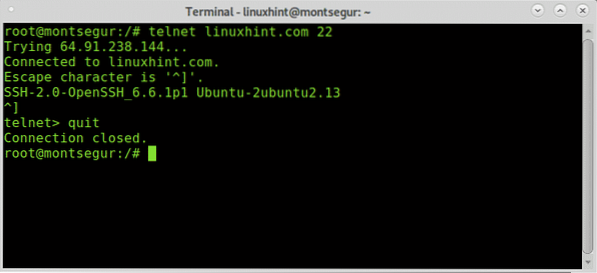

Када смо сазнали за отворене портове, можемо започети покретање тестова, пробајмо порт 22 (ссх), на конзоли напишите „телнет

Као што видите у примеру испод, излаз каже да сам повезан на линукхинт.цом, стога је лука отворена.

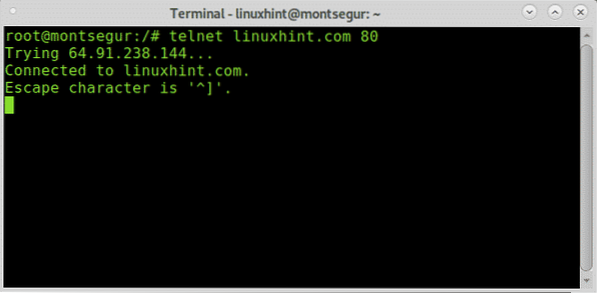

Покушајмо исто на порту 80 (хттп):

# телнет линукхинт.цом 80

Излаз је сличан порту 80, сада покушајмо са портом 161 који је према Нмап-у филтриран:

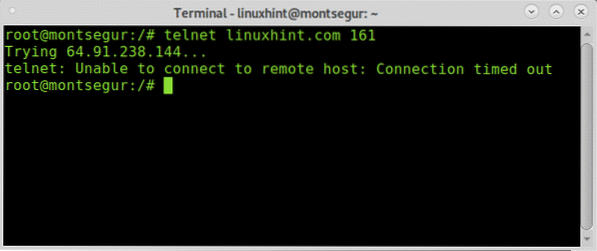

# телнет линукхинт.цом 161

Као што видите, филтрирани порт није дозволио успостављање везе што враћа грешку са временским ограничењем.

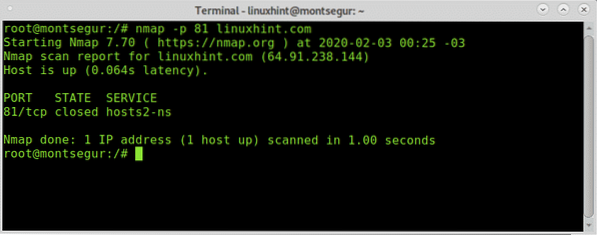

Покушајмо сада Телнет против затвореног (не филтрираног) порта, за овај пример ћу користити порт 81. С обзиром да Нмап није пријавио затворене портове пре него што наставим, потврдићу да је затворен скенирањем одређеног порта помоћу заставице -п:

# нмап -п 81 линукхинт.цом

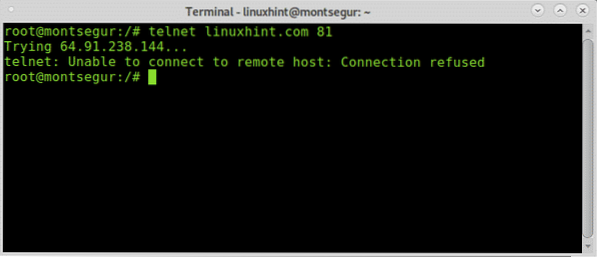

Када потврдимо да је порт затворен, тестирајмо га помоћу Телнета:

# телнет линукхинт.цом 81

Као што видите, веза није успостављена и грешка је другачија него код филтрираног порта који приказује „Веза је одбијена“.

Да бисте затворили успостављену везу, можете притиснути ЦТРЛ+] и видећете упит:

телнет>Затим откуцајте „одустати“И притисните ЕНТЕР.

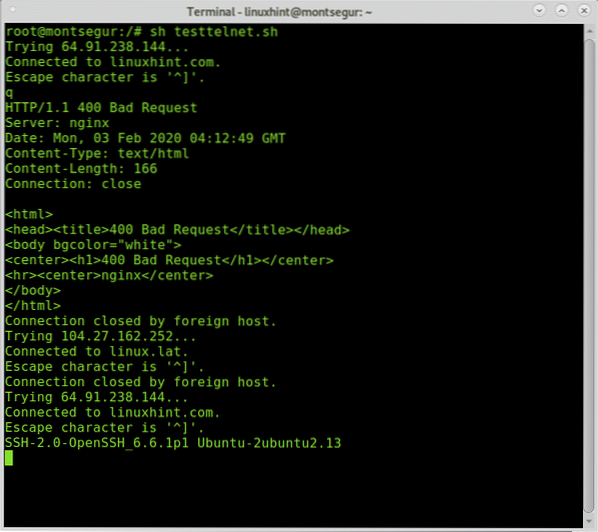

Под Линуком можете лако написати малу скрипту љуске за повезивање путем телнета са различитим циљевима и портовима.

Отворите нано и креирајте датотеку која се зове мултиплетелнет.сх са следећим садржајем изнутра:

#! / бин / басх # Прва некоментарисана линија повезаће се на линукхинт.цом преко порта $ телнет линукхинт.цом 80 # Друга некоментарисана линија ће се повезати на линук.лат кроз ссх. телнет линук.лат 22 # Трећа некоментирана линија ће се повезати са линукхинт.цом преко ссх телнет линукхинт-а.цом 22

Везе почињу тек након што је претходна била затворена, везу можете прекинути прослеђивањем било ког знака. У горњем примеру сам додао „к“.

Ипак, ако желите истовремено тестирати многе портове и циљеве, Телнет није најбоља опција за коју имате Нмап и сличне алате

О Телнету:

Као што је већ речено, Телнет је нешифрирани протокол рањив на њушкање, сваки нападач може пресрести комуникацију између клијента и сервера у обичном тексту приступајући разумним информацијама као што су лозинке.

Недостатак метода потврде аутентичности такође омогућава могућим нападачима да модификују пакете послате између два чвора.

Због тога је Телнет брзо замењен ССХ (Сецуре Схелл) који пружа разне методе потврде идентитета и такође шифрира целокупну комуникацију између чворова.

Бонус: тестирање одређених портова на могуће рањивости помоћу Нмап-а:

Са Нмап-ом можемо ићи много више него са Телнет-ом, можемо научити верзију програма који се изводи иза порта и чак га можемо тестирати на рањивости.

Скенирање одређеног порта за проналажење рањивости на услузи:

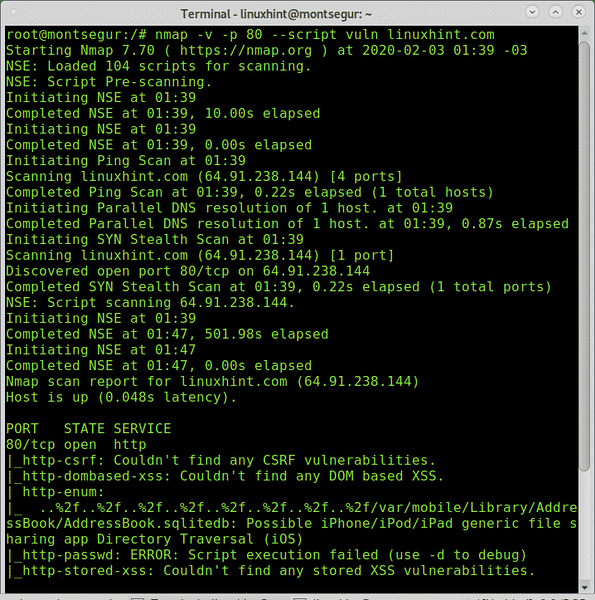

Следећи пример приказује скенирање према порту 80 линукхинт.цом позива Нмап НСЕ скрипту вулн за тестирање увредљив скрипте које траже рањивости:

# нмап -в -п 80 --сцрипт вулн линукхинт.цом

Као што видите, пошто је у питању ЛинукХинт.цом сервер нису пронађене рањивости.

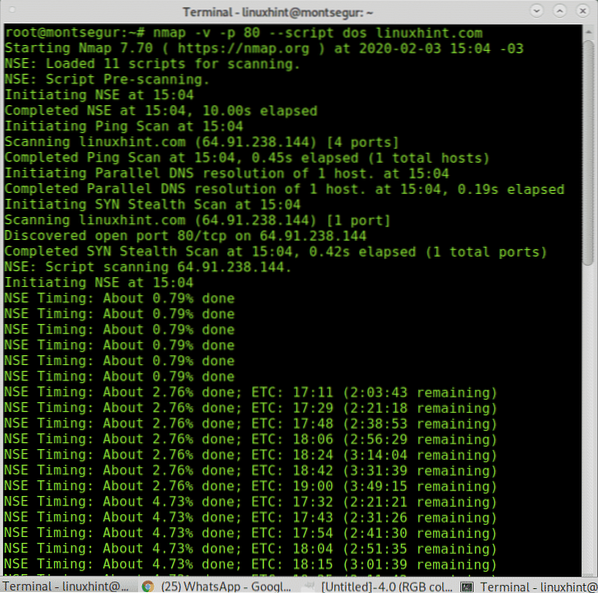

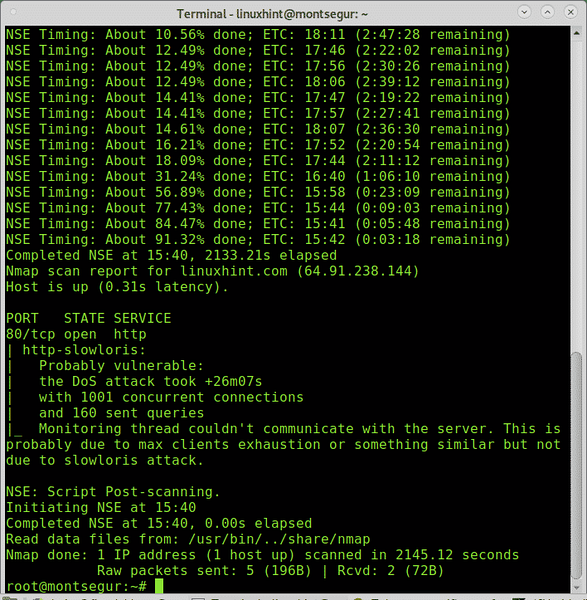

Могуће је скенирати одређени порт за одређену рањивост; следећи пример показује како скенирати порт помоћу Нмап-а за проналажење ДОС рањивости:

# нмап -в -п 80 --сцрипт дос линукхинт.цом

Као што видите, Нмап је пронашао могућу рањивост (у овом случају је била лажно позитивна).

Много висококвалитетних водича са различитим техникама скенирања порта можете пронаћи на хттпс: // линукхинт.цом /?с = скенирање + портови.

Надам се да сте пронашли овај водич Телнет на одређени порт за потребе тестирања корисно. Пратите ЛинукХинт за више савета и ажурирања о Линуку и умрежавању

Phenquestions

Phenquestions